Antecedente

Centro América, en especial Costa Rica, ha sido victima de un grupo cibercriminal en los últimos días llamado Wizard Spider, el cual es un grupo motivado financieramente con sede en Rusia.

El modelo de operación de Wizard Spider es por medio de campañas de ransomware (secuestro de datos) contra una variedad de organizaciones, corporaciones, hospitales y en sus últimos ataques instituciones gubernamentales.

En los últimos días han atacado instituciones del Gobierno de Costa Rica, afirmando haber extraído información sensible y relevante así como la instalación de puertas traseras (Back Doors) en otras instituciones gubernamentales y compañías de dicho país, el grupo criminal exige un pago por el rescate y por la no divulgación de dicha información.

Estos ataques no solo están dirigidos para el Gobierno y empresas costarricenses, ya que en los últimos años se ha incrementado esta modalidad de ataque en la región centroamericana, por lo que recomendamos a las organizaciones, corporaciones e instituciones establecer y fortalecer controles de cara a proteger la infraestructura e información crítica e importante, así como establecer planes y controles para la continuidad del negocio.

Modalidad de ataque

Aunque estas son las 3 modalidades más empleadas, existen otros modos de ataque conocidos como vulnerabilidades en aplicaciones web y CMS conocidos por las vulnerabilidades de dispositivos IoT/OT.

Proceso de infección

Si se ejecuta en un sistema Windows, se instala un código de infección ejecutable DLL y el sistema comienza a conectarse con al menos un servidor de comando y control.

En cuestión de minutos, se observa que los actores de amenazas utilizan las cargas útiles del código de infección para explorar el sistema, aumentar los privilegios, con movimientos laterales en la red, filtrar datos y finalmente, cifrar todos los sistemas con AES-256 utilizando el ransomware Conti como base.

Conti se instala directamente en la memoria, bloqueando la posibilidad de escribir en el disco.

La persistencia del ataque se ha visto a través de la creación de un usuario local, que se ha agregado al grupo Administradores. Deshabilita el software antivirus y de detección de puntos finales modificando las políticas de grupo existentes.

Otras acciones que puede ejecutar Conti son:

- Conti ha ejecutado llamadas de API durante su ejecución.

- Conti ha ejecutado llamadas de APIs de Windows.

- Enumera recursos compartidos de la red por medio de SMB.

- Enumera procesos abiertos para servicios SQL

- Puede propagarse a través de SMB y cifrar archivos de diferentes hosts.

- Tiene la capacidad de descubrir otros host en la red de destino.

- Se distribuye por la red a través de recursos compartidos.

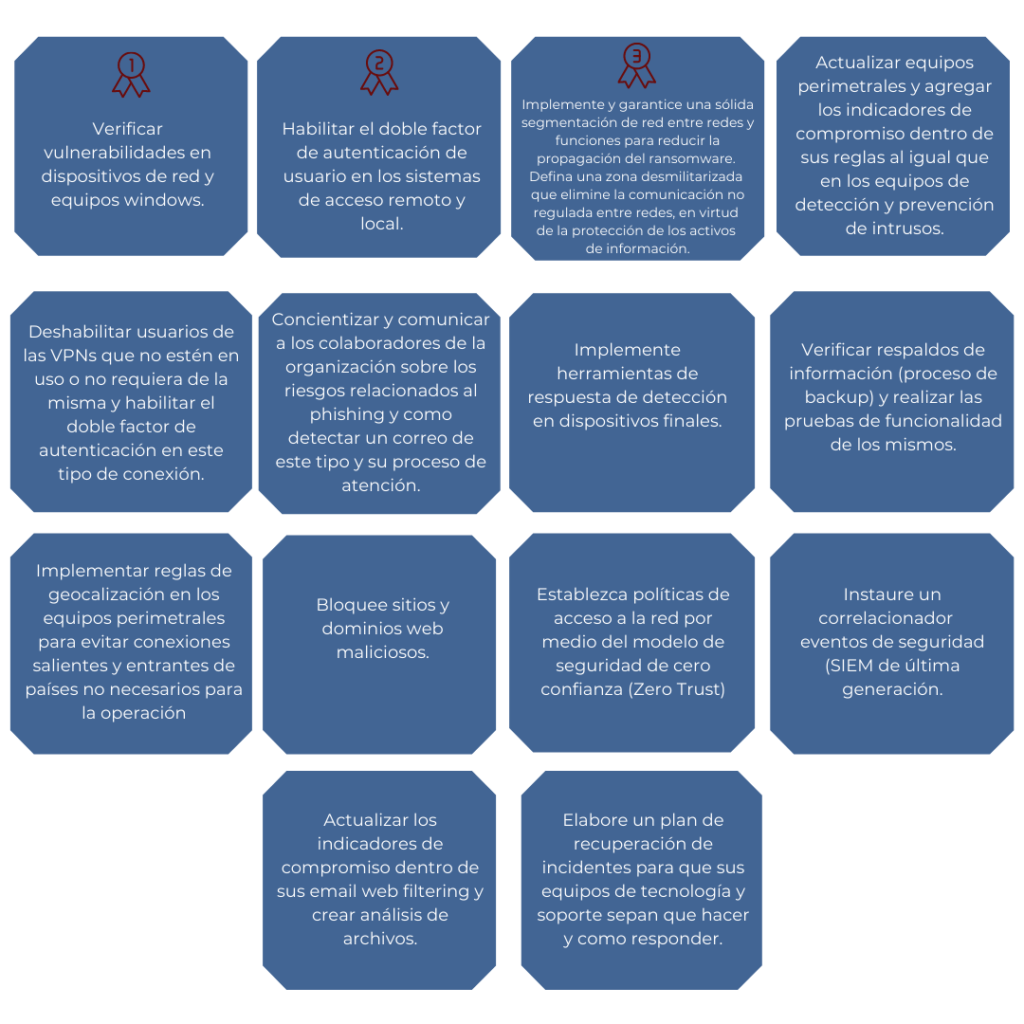

Acciones recomendadas para su organización

«Capacidad de Respuesta inmediata»

Si no lo tiene ya, procure habilitar en su Arquitectura de Seguridad la capacidad de interrumpir estos ataques cibernéticos en curso de manera inmediata por un componente de Inteligencia Artificial de última generación, para la gestión de Amenazas Persistentes Avanzadas que pueda responder de manera autónoma en segundos a este tipo de ataques, incluido el ransomware, el phishing de correo electrónico y las amenazas a los entornos de nube y la infraestructura crítica.

Otras recomendaciones de SPC Internacional para las empresas que ya adoptaron las Arquitecturas de red Digitales Definidas por Software

- Promover dentro de la organización la estrategia para el desarrollo de una red digital segura multidominio (centros de datos, campus, wan, edge, cloud) aplicando técnicas de microsegmentación, identidad y autorización de los flujos y aplicaciones expresamente permitidos en el acceso al fabric de red, así como una auditoría detallada que permita obtener la visibilidad oportuna para la identificación rápida y eficiente de un posible vector de ataque.

- Automatizar los procesos de gestión de identidad multifactor en el acceso a los recursos de infraestructura tecnológica de su organización, por medio de la aplicación de herramientas de última generación que fortalezcan la seguridad de los activos de la información.

Algunas preguntas claves que debe hacerse su organización

- ¿Tiene identificados los procesos empresariales críticos que dependen de la tecnología?

- ¿Cuenta con procesos definidos e innegociables para la protección de los sistemas y recursos empresariales críticos de su organización?

- ¿Cómo esta protegiendo los sistemas y recursos críticos legados o heredados?

Si requiere algún tipo de apoyo en la implementación de estas acciones no dude en contactarnos para apoyarle.

Autores:

Miguel Martínez CEO SPC Internacional

Carlos García Cyber Solution Manager SPC Cyber

Guillermo De León Arquitecto de Soluciones TI SPC Internacional